Portainer est une interface web pour gérer Docker.

Installation

L’installation ce fait via un container Docker.

|

1 2 |

sudo docker volume create portainer_data sudo docker run --name portainer -d -p 9000:9000 -v /var/run/docker.sock:/var/run/docker.sock -v portainer_data:/data portainer/portainer |

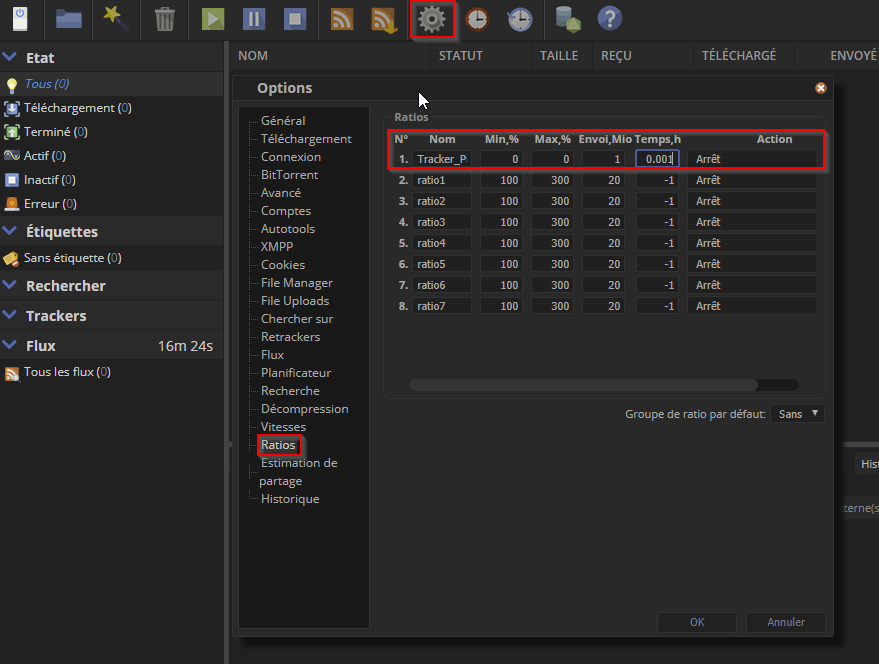

Vérification du container.

|

1 |

sudo docker ps -a |

|

1 2 3 |

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 40dc93c5ae8a portainer/portainer "/portainer" About a minute ago Up About a minute 0.0.0.0:9000->9000/tcp portainer |

Vérifier que le « status » est bien en